随着越来越多的企业采用DevOps文化,容器的采用显然超过了基于云的实践的成熟度。根据 最新的CNCF调查,44%的受访者已经在几乎所有应用程序和业务部门中使用容器,35%在其组织内的一些生产应用程序中使用容器,而9%处于早期采用阶段,他们正在试点或积极评估容器的使用。

Docker容器的采用

Docker容器彻底改变了开发人员创建、部署和管理应用程序的方式。它们为构建、测试和发布软件提供了轻量级和可移植的解决方案,因此变得越来越受欢迎。然而,就像任何其他软件一样,Docker容器容易受到攻击。保护Docker容器安全最有效的方法之一是使用SSL/TLS证书。

在这篇博客中,我们将探讨为什么使用SSL/TLS证书保护Docker容器很重要,以及如何做到这一点。

SSL/TLS证书被广泛用于加密跨私有和公共网络的数据流。在Docker容器中,SSL/TLS证书可以保护以下内容:

-

守护进程与客户端之间的通信

-

Docker容器之间的通信

-

Docker主机之间的通信

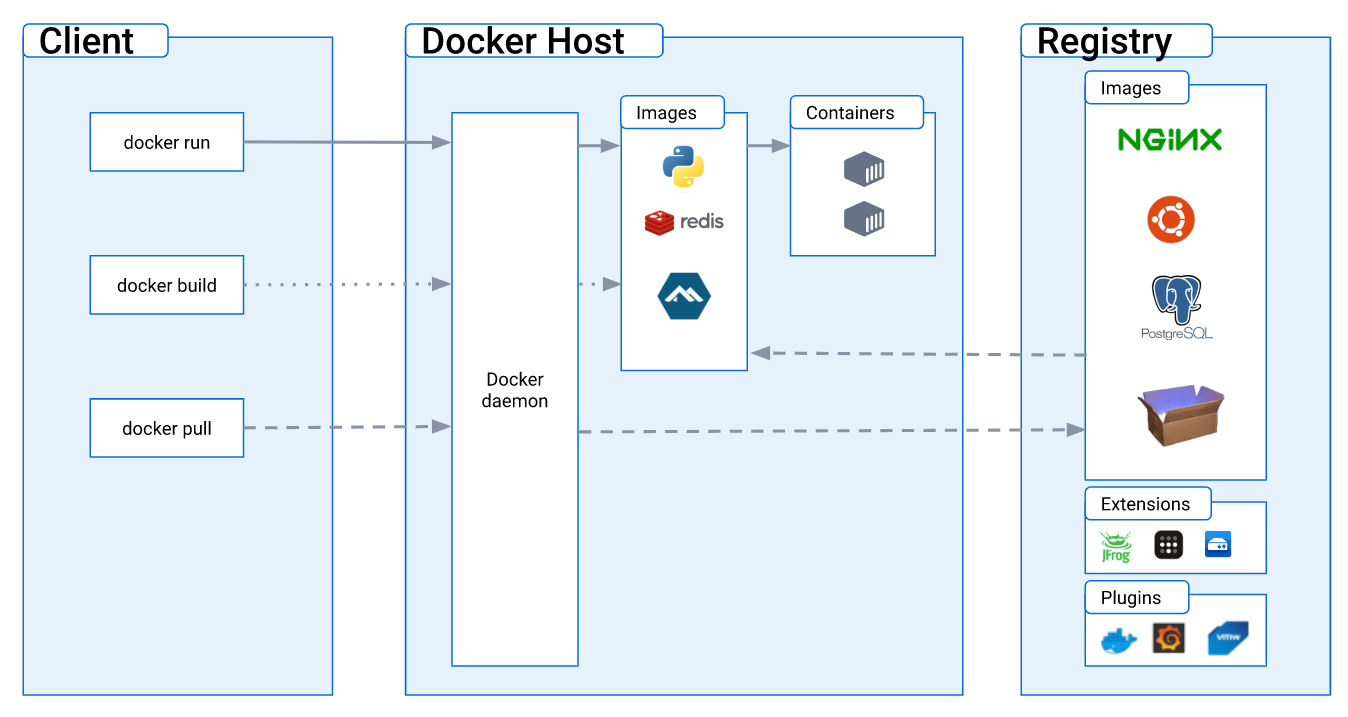

Docker主机架构。图片来源:docs.docker.com

使用TLS证书保护Docker守护进程和客户端之间的通信

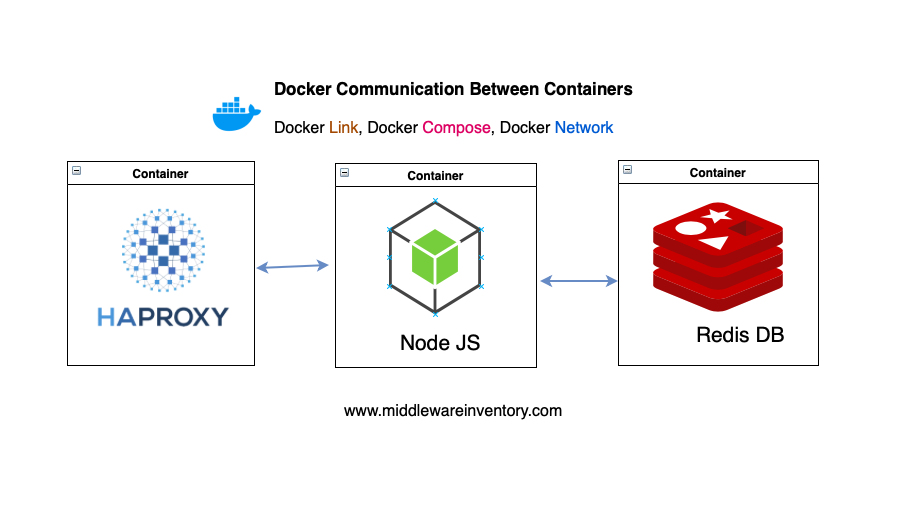

如何在应用容器中使用Docker主机。图片来源:ClaudioKuenzler

在Docker集群或Kubernetes集群中,多个Docker主机一起工作以运行和管理容器。当这些主机相互通信时,确保通信的安全至关重要。SSL/TLS证书用于Docker主机之间的通信加密和认证。

保护Docker容器之间通信的4个步骤

图片来源: middlewareinventory.com

当多个Docker容器运行在同一主机上时,它们可能需要相互通信。如果数据没有加密和认证,这种通信可能会受到“中间人”攻击。SSL/TLS证书可以保护Docker容器的安全,并允许它们相互通信,确保通信是加密和身份验证的。

现在我们了解了保护Docker通信的主要用例,我们将探索如何使用SSL/TLS证书保护Docker容器。

第1步:使用来自可信证书颁发机构(CA)的私有或公共证书

CA负责签发SSL/TLS证书,用于保证Docker主机、容器和客户端之间的通信安全。开发人员有时倾向于使用自签名证书,但这对你的基础设施构成了潜在的威胁,因为这些自签名证书不受公众信任,或者不符合标准。我们总是建议使用CA证书来保护你的基础设施,例如GlobalSign。

步骤2:生成证书并保护你的机密

你不仅需要证书来保护你的基础设施,还需要确保证书和私钥的安全存储。GlobalSign的Hashicorp Vault - Atlas插件帮助企业通过从Atlas获取SSL/TLS证书来保护Docker容器,并通过安全存储在Vault中管理秘密存储。这使企业能够专注于应用程序开发,而将安全性留给我们。

步骤3:配置Docker使用TLS证书

证书生成后,Docker需要对其进行配置才能使用。这需要配置Docker守护进程监听启用了SSL/TLS的套接字,以配置Docker客户端使用SSL/TLS证书与守护进程通信。然后需要使用配置文件或环境变量配置容器以使用SSL/TLS证书。

步骤4:验证TLS证书是否正常工作

配置完成后,有必要验证SSL/TLS证书是否正确工作。这可以通过测试Docker主机、容器和客户端之间的通信来实现,以确保它是加密和身份验证的。

由于其架构的原因,容器比虚拟机更容易遭受恶意攻击,因此建议企业使用SSL/TLS证书来保护它们的容器和编排环境(如Kubernetes)。作为一家知名的公共可信认证机构,GlobalSign可以帮助企业保护其DevOps基础设施的安全。

了解更多关于我们的DevOps PKI解决方案的信息